Escuchamos sobre violaciones de datos, cuentas pirateadas e identidades robadas casi todos los días. La mayoría de nosotros usamos contraseñas para proteger nuestras cuentas en línea, pero las contraseñas por sí solas no siempre son suficientes. Aquí es donde entra en juego la autenticación de dos factores (2FA).

La 2FA agrega una capa adicional de seguridad a sus cuentas, lo que dificulta que los piratas informáticos obtengan acceso. Este blog explicará qué es la autenticación de dos factores, su importancia y sus tipos, cómo funciona y cómo configurarla.

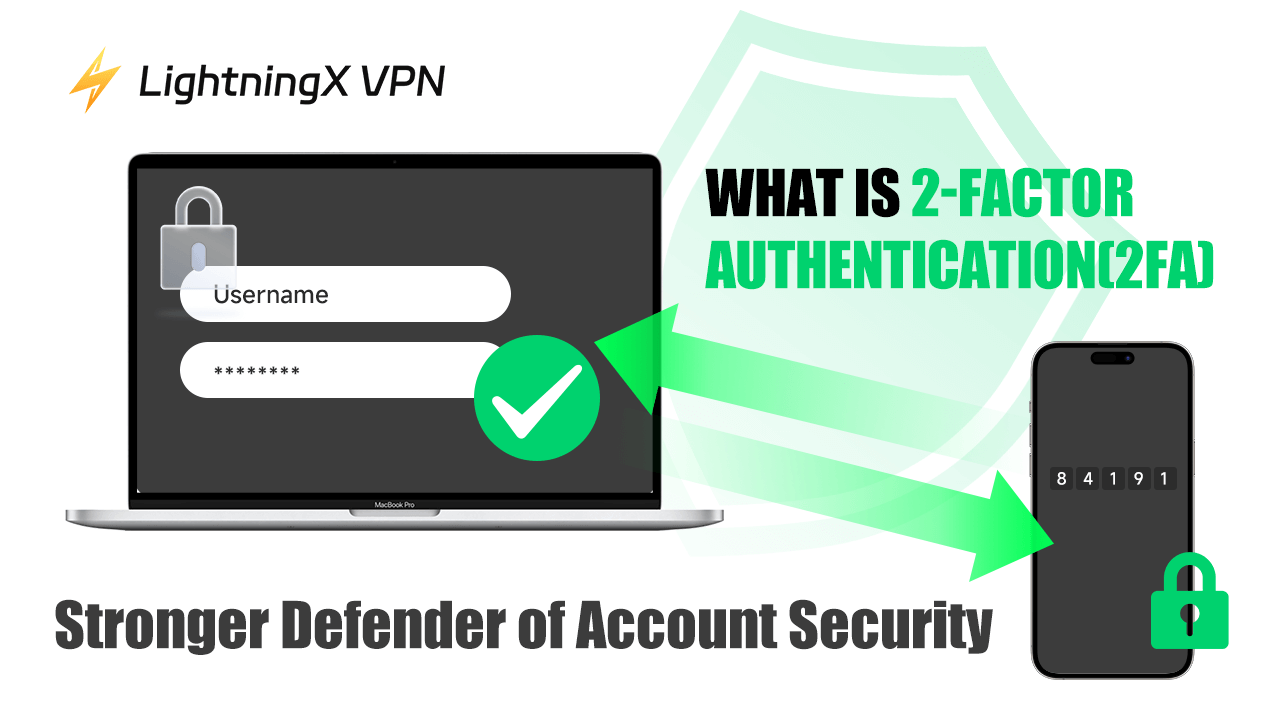

¿Qué es la autenticación de dos factores?

La autenticación de dos factores, o 2FA, es un proceso de seguridad que requiere dos formas de identificación antes de poder acceder a una cuenta. Piense en ello como una cerradura doble en su puerta. Incluso si alguien tiene una llave, necesita otra para entrar.

La misma idea se aplica a la 2FA. Cuando inicia sesión en una cuenta, necesita su contraseña (algo que sabe) y un segundo factor (algo que tiene).

El segundo factor puede ser un código de mensaje de texto, una notificación de la aplicación, una huella digital o incluso el reconocimiento facial. Esto hace que sea mucho más difícil para los piratas informáticos entrar, incluso si tienen su contraseña.

¿Por qué debería importarle la 2FA?

1. Las limitaciones de las contraseñas por sí solas

- Las contraseñas son a menudo el eslabón más débil de la seguridad.

- Fáciles de adivinar (cumpleaños, nombres de mascotas, etc.).

- Comúnmente reutilizadas en varias cuentas.

- Vulnerables a ataques dañinos.

- El 81% de las violaciones de datos son causadas por contraseñas débiles o robadas (ver Informe de investigaciones de violación de datos de Verizon).

- Incluso las contraseñas complejas pueden verse comprometidas mediante phishing o keylogging.

2. Aumento de las estadísticas de delitos cibernéticos

- Se espera que los daños causados por delitos cibernéticos alcancen los 10,5 billones de dólares anuales para 2025 (Cybersecurity Magazine).

- Se utilizarán 300 mil millones de contraseñas en todo el mundo para 2020 (Cybersecurity Magazine).

- 30.000 sitios web son pirateados todos los días (Forbes).

- El 80% de las violaciones de datos podrían prevenirse con acciones básicas, incluida la 2FA (citado por el jefe nacional de seguridad cibernética de EE. UU.).

3. Estudio de caso individual de una violación de seguridad.

La filtración de fotos de celebridades en iCloud en 2014 (Forbes):

- Los piratas informáticos obtuvieron acceso a las cuentas de iCloud de celebridades.

- Utilizaron phishing y adivinación de contraseñas para violar cuentas.

- Provocó la filtración de fotos privadas en línea.

- Apple respondió fomentando el uso de la autenticación de dos factores.

- Advertencia: incluso personas de alto perfil pueden ser víctimas de técnicas de piratería informática sencillas.

Ventajas y desventajas de la 2FA

Ventajas de la 2FA

1. Mejora la seguridad de la cuenta

- Añade una capa adicional de protección más allá de las contraseñas.

- Reduce el riesgo de acceso no autorizado hasta en un 99 % (Google).

- Hace que sea extremadamente difícil para los atacantes obtener acceso, incluso si tienen tu contraseña.

- Protege contra ataques en línea en los que los piratas informáticos utilizan combinaciones de nombre de usuario y contraseña robadas.

Además de la sólida seguridad de la 2FA, la VPN también mejora tu seguridad en línea. Aquí recomendamos uno de los mejores servicios de VPN: LightningX VPN. Con él, tus datos están protegidos por un cifrado avanzado como Shadowsocks y Vless. Esto garantiza que tu información confidencial esté a salvo de los piratas informáticos.

2. Protección contra técnicas de piratería comunes

- Suplantación de identidad: incluso si revelas tu contraseña accidentalmente, el atacante no puede acceder a tu cuenta sin el segundo factor.

- Keylogging: captura tu contraseña pero no tu segundo factor.

- Ataques de fuerza bruta: resultan ineficaces ya que la contraseña por sí sola no es suficiente.

- Ataques MITM (Man in the middle): el segundo factor a menudo utiliza un canal separado, lo que dificulta la interceptación.

Las desventajas de la 2FA

Posibles inconvenientes:

- Se requieren pasos adicionales para cada inicio de sesión.

- Puede ser terrible si no tienes acceso inmediato a tu segundo factor (por ejemplo, si dejas tu teléfono en casa).

- Puede requerir múltiples configuraciones de 2FA para diferentes cuentas.

- Algunos usuarios lo encuentran tedioso y pueden intentar deshabilitarlo.

¿Cómo funciona la autenticación de 2 factores?

La 2FA funciona combinando dos tipos de identificación.

Paso 1: ingresa tu contraseña

Primero, ingresa tu nombre de usuario y contraseña como lo haces habitualmente. Este es el primer factor de autenticación, que es algo que ya sabes.

Paso 2: Verificar con un segundo factor

Después de ingresar su contraseña, debe verificar su identidad con un segundo factor. Los tipos de segundo factor se presentarán más adelante.

Paso 3: Acceso otorgado

Una vez que ingrese correctamente ambos factores, se le otorgará acceso a su cuenta. Este proceso puede parecer que lleva más tiempo, pero agrega una capa crítica de protección.

Tipos de métodos de autenticación de 2 factores

Existen varios tipos de 2FA.

1. 2FA basada en SMS

Este método envía un código de un solo uso a su teléfono móvil a través de un mensaje de texto. Es fácil de usar, pero puede ser vulnerable a ataques de intercambio de SIM. En este caso, los piratas informáticos engañan al operador móvil para que transfiera el número de teléfono de la víctima a su tarjeta SIM.

2. Aplicaciones de autenticación

Las aplicaciones de autenticación como Google Authenticator o Microsoft Authenticator generan códigos que se actualizan cada 30 segundos. Estos son más seguros que los SMS porque no dependen de su número de teléfono.

3. Tokens de hardware

Se utilizan dispositivos físicos como YubiKey para generar códigos o proporcionar acceso directo. Son muy seguros, pero pueden resultar incómodos si pierdes el dispositivo.

4. Autenticación biométrica

Utiliza tus características físicas, como huellas dactilares o reconocimiento facial, e incluso reconocimiento de voz, para confirmar tu identidad. Es muy segura, pero requiere dispositivos que admitan el escaneo biométrico.

5. 2FA basada en correo electrónico

Algunas plataformas utilizan el correo electrónico para enviar un código de un solo uso. Es conveniente, pero no tan seguro porque los correos electrónicos pueden ser interceptados.

Cómo configurar la autenticación de dos factores

Configurar la autenticación de dos factores es sencillo y varía ligeramente según la plataforma. A continuación, se incluye una guía general:

1. Vaya a Configuración de la cuenta

Busque la configuración de seguridad en su cuenta. Busque opciones como “Seguridad”, “Iniciar sesión” o “Autenticación de dos factores”.

2. Elija un método de autenticación de dos factores

Decida qué método de autenticación de dos factores prefiere. Puede elegir entre códigos SMS, una aplicación de autenticación o reconocimiento biométrico.

3. Siga las instrucciones

Siga las instrucciones en pantalla para configurar la autenticación de dos factores. Es posible que deba proporcionar su número de teléfono o descargar una aplicación de autenticación.

4. Guarde los códigos de respaldo

Muchos servicios ofrecen códigos de respaldo en caso de que pierda el acceso a su teléfono o al segundo factor. Guarde estos códigos en un lugar seguro.

5. Pruebe la configuración

Después de configurar la autenticación de dos factores, cierre la sesión e intente iniciar sesión nuevamente para asegurarse de que todo funcione correctamente.

FAQ – Qué es la autenticación de dos factores?

1. ¿Qué pasa si pierdo mi teléfono?

Perder el teléfono puede ser estresante, pero la mayoría de los servicios ofrecen códigos de respaldo o métodos alternativos para acceder a su cuenta. Asegúrese de guardar estos códigos de respaldo en un lugar seguro.

2. ¿La autenticación de dos factores es incómoda?

Algunas personas consideran que la autenticación de dos factores es un poco incómoda porque agrega un paso adicional. Sin embargo, la seguridad adicional supera con creces el inconveniente menor.

3. ¿Se puede piratear la autenticación de dos factores?

Si bien ningún sistema es 100 % seguro, la autenticación de dos factores reduce significativamente el riesgo de piratería. Es mucho más difícil para un pirata informático obtener acceso cuando se requieren dos factores.

Conclusión

La autenticación de dos factores proporciona una capa adicional de seguridad, protegiendo su información personal y cuentas en línea de los piratas informáticos. Este blog cubre los conceptos qué es la autenticación de dos factores, por qué es importante, cómo funciona, sus diferentes tipos y cómo configurarla. ¡Revise su autenticación de dos factores para una mayor seguridad en línea!